酒店业界再遭针对的QakBot恶意软体攻击

关键要点

酒店行业遭遇新的钓鱼攻击,传播QakBot恶意软件。攻击者发送伪装成IRS员工的电子邮件,附带假冒的客人名单PDF。下载后触发MSI安装,最终部署QakBot恶意软件DLL。QakBot的更新版本采用AES字符串解密,提高了可靠性。近期,酒店行业已经成为新一轮钓鱼攻击的目标,这一攻击涉及名为QakBot的恶意软件。此攻击发生在执法行动接管该恶意软件所用的僵尸网络数月后,具体情况由BleepingComputer提供了详细信息。

攻击者通过伪装成美国国税局(IRS)员工发送电子邮件,邮件中包含一个假冒的PDF附件,声称是客人名单。当受害者下载该附件时,会触发一个MSI安装程序,随即部署QakBot恶意软件DLL。根据微软威胁情报团队在X前身为Twitter上的报告,这个DLL的创建时间与攻击活动的开始时间一致。研究人员进一步指出,该恶意软件的载荷配置呈现出新版本,显示出持续的恶意软件开发。

QakBot的回归也得到了Proofpoint安全研究人员Tommy Madjar和Pim Trouerbach的确认,Trouerbach提到,QakBot的DLL已经更新,采用AES而非XOR进行字符串解密,且未来可能会持续改进以修复潜在的漏洞。

总结:酒店行业的企业需提高警惕,实时关注可疑邮件与附件,确保信息安全。同时,及时更新防火墙与安全软件,以防范此类恶意攻击。

攻击特征描述目标行业酒店行业恶意软件类型QakBot攻击方式钓鱼邮件伪装身份美国国税局员工攻击结果部署恶意软件DLL确保您的组织采取适当措施,以保护自己免受此类攻击的影响。 我们建议定期进行网络安全培训和意识提升活动,以增强员工的警惕性。

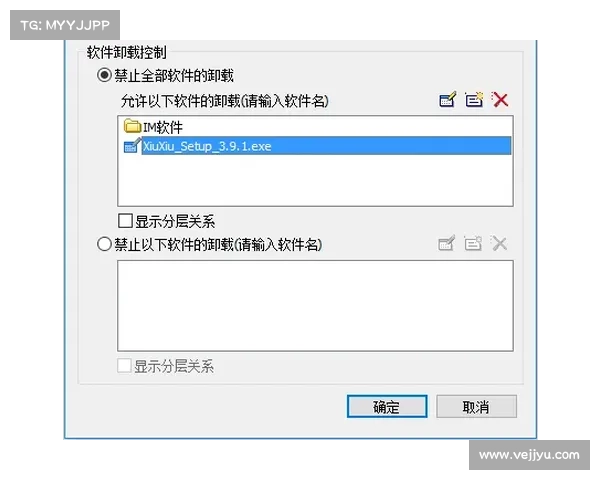

推特加速器下载